El despegue de la tecnología LORAWAN para una conectividad global y cibersegura

Javier Hidalgo Sáez, arquitecto de Soluciones Sector Industria de GMV

Pero tan importante es realizarse estas preguntas como cuestionarnos sobre la ciberseguridad de nuestra plataforma. Y es aquí donde surgen nuevas consideraciones, que muchas veces no son tan obvias como las primeras, pero que son esenciales para un correcto desarrollo del proyecto, no sólo en fase de implantación, sino en fase de explotación: ¿Son seguros los datos que envío?, ¿Qué posibilidad hay de que intercepten la información para una explotación de la misma por terceros?, ¿Es posible impostar un dispositivo legítimo por uno malicioso que envíe información falseada?, ¿Es segura la transmisión de datos entre la plataforma IoT y la plataforma de computación de los datos?.

En este sentido, la tecnología LoRaWAN (Long Range Wide Area Network) destaca como solución de conectividad segura e inalámbrica, ya que, por sus características de diseño, su objetivo es proporcionar tanto fiabilidad como seguridad en la transmisión de los datos, ya sea tanto en la señal de los disposi¬tivos intra plataforma IoT, como desde la plataforma IoT a la plataforma de computación y explotación de los datos.

Pero, ¿cómo se llega a esta definición? Para ello es importante dar un paso atrás, y entender las tecnologías implicadas en esta plataforma, siendo preciso hacer una distinción entre LoRa y LoRaWAN.

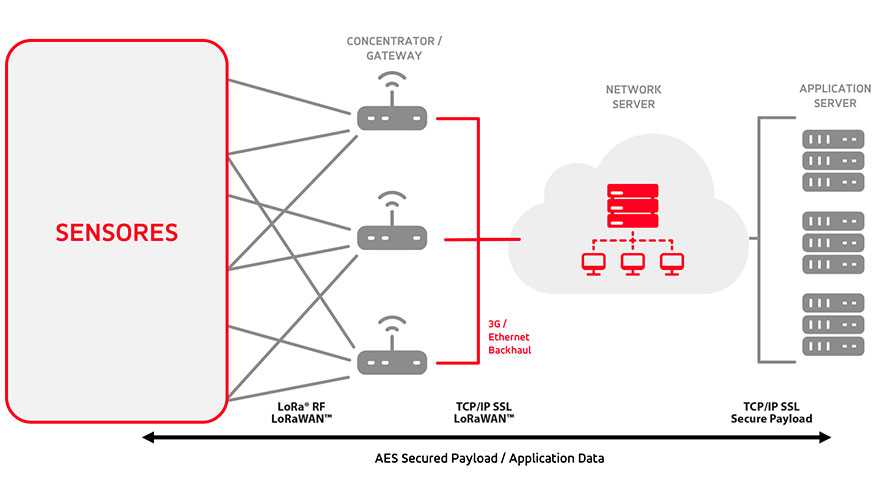

LoRaWAN, en líneas generales, es un protocolo de comunicaciones que, haciendo uso del protocolo LoRa, permite proporcionar conectividad a múltiples dispositivos que se basan en LoRa. La idea básica es que LoRa actúa como tecnología de capa física, siendo la encargada de proporcionar los enlaces punto a punto, mientras que LoRaWAN proporciona la capacidad de acceso al medio (nivel MAC), además de establecer una serie de servicios como autenticación, cifrado y adaptación dinámica del ancho de banda. Esta distinción nos proporciona una primera categorización de dispositivos: nodos y gateways. Los primeros son los dispositivos individuales que actúan como clientes, enviando y recibiendo información de la red. Los segundos, por su lado, conforman la infraestructura que enlaza los clientes individuales con el resto del sistema, actuando como pasarela con redes convencionales como puede ser Internet.

LoRa es un protocolo de red de baja energía (Long Range) desarrollado por Semtech, basado en técnicas de modu-lación CSS (Chirp Spread Spectrum). Esta tecnología hace uso de bandas libres en el espectro de MHz (868 MHz en Europa), y permite realizar enlaces de larga distancia (>10 km en zonas rurales, > 1 km en zonas urbanas) con un bajo consumo de energía (1.8 mA en espera, 0.2 uA en modo sleep; 100mW potencia emisión máxima). Sus principales características son su capacidad de trabajo en modo unidireccional, bidireccional o multidifusión, alta tolerancia a las interferencias, alta sensibilidad para recibir datos (-168dB), bajo consumo (hasta 10 años con una batería), y una capacidad de transferencia de datos de hasta 255 bytes.

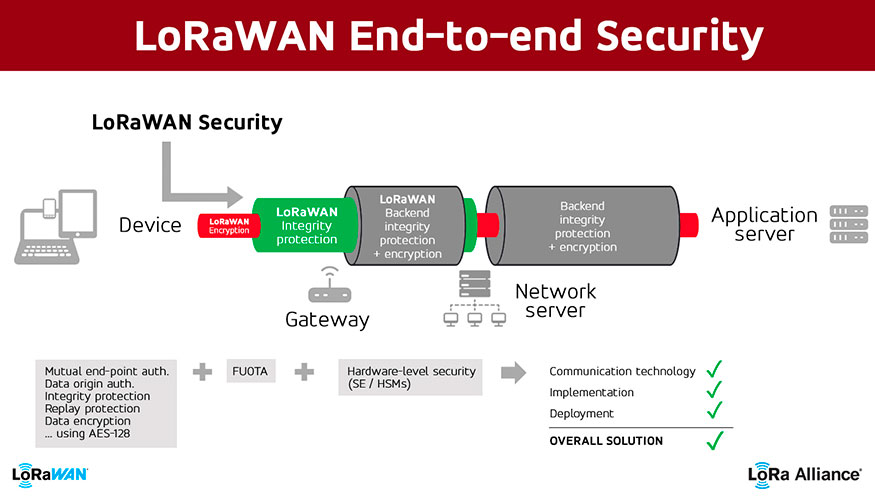

LoRaWAN, por su lado, incorpora en su diseño la seguridad de extremo a extremo como principal característica de desarrollo. La seguridad se establece a todos los niveles: estableciendo la necesidad de un proceso de autenticación y cifrado de datos de manera obligatoria, el uso de dos capas de criptografía basadas en AES-128 para establecer sesiones de red y de aplicación, mecanismos de identificación del dispositivo basados en el control de tramas emitidas, y la reautenticación del dispositivo, en caso de ser necesario. Como medidas complementarias, el protocolo permite la actualización de Firmware Updates Over-The-Air (FUOTA), así como la utilización de hardware criptográfico específico (HSM, Hardware Security Module) para reforzar la seguridad de los sistemas. De manera adicional, al ser LoRaWAN un protocolo basado en una especificación abierta, es posible hacer uso de operadores públicos que proporcionan servicios mediante un modelo de pago por uso. También se puede realizar una implementación privada de una red LoRaWAN mediante software, tanto propietario como de código abierto, y adaptado a las necesidades específicas, en lo referente a confiabilidad y a seguridad, proporcionando la capacidad de realizar despliegues en espacios abiertos y en entornos industriales.

Javier Hidalgo Sáez, arquitecto de Soluciones Sector Industria de GMV.

En este sentido, desde GMV contamos con experiencia en ambas casuísticas que están referenciadas en los siguientes casos de éxito:

- Despliegue de red LoRaWAN para trazabilidad y control de ubicación de personal en espacios abiertos: En este escenario se implementó un sistema LoRaWAN capaz de registrar la ubicación de personas y objetos haciendo uso de un dispositivo con capacidad GPS, estableciéndose enlaces cercanos a los 8 km de distancia en zonas boscosas, empleando antenas omnidireccionales.

- Despliegue de red LoRaWAN en línea de producción de nave industrial: En este escenario se realizó un despliegue de una red LoRaWAN, junto con un servidor de red LoRaWAN basado en microservicios, destinado al control de actividad en la línea de producción de una nave industrial, con dispositivos basados en batería con una vida media superior a cinco años. El sistema permite reportar anomalías en el comportamiento de los sistemas, mediante integración con los sistemas de monitorización de la fábrica.