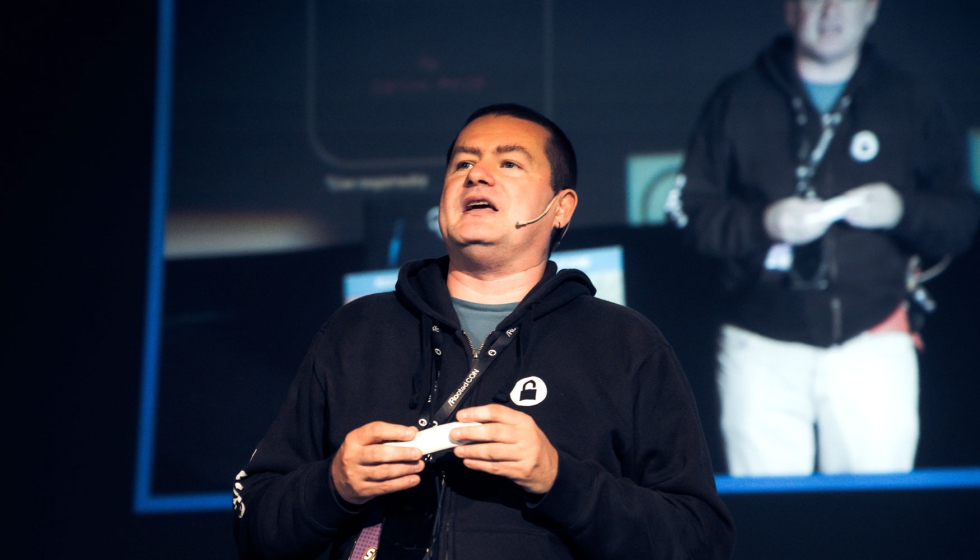

La XIII edición de RootedCON ha tenido lugar en Madrid los días 9, 10 y 11 de marzo

RootedCON expone las últimas vulnerabilidades en materia de ciberseguridad

RootedCON, evento de ciberseguridad y tecnología del panorama nacional, ha superado su récord de asistencia en su XIII edición en Madrid. Con ello, multitud de profesionales han podido realizar demostraciones de casos prácticos, y poner en marcha novedosas herramientas para luchar contra los cibercriminales y hacerlo con público, de forma inédita, y las vulnerabilidades descubiertas en sistemas críticos.

RootedCon reunió a más de 4.000 asistentes en su XIII edición.

A lo largo de las tres jornadas del evento, que se ha celebrado estos 9, 10 y 11 de marzo, los asistentes interesados en ciberseguridad pudieron atender los últimos trabajos e investigaciones de más de 80 expertos de talento internacional. Entre ellos, Chema Alonso, Ana Junquera, Carlos Polop, Alfonso Muñoz, Antonio Sanz o Sandra Bardón, entre otros.

Networking como piedra angular

Gracias a la gran diversidad de perfiles que acoge este evento, un año más, el networking ha sido piedra angular. Tal y como ha destacado Arantxa Sanz, presidenta de RootedCON: Si algo caracteriza a este congreso es la premisa de neutralidad. Es decir, acogemos a todo tipo de perfiles, pues el objetivo es que la Comunidad adquiera todo el conocimiento necesario para seguir luchando contra el cibercrimen.

Las mafias organizadas no tienen la misma reticencia a compartir aprendizajes, experiencias, tácticas de ataques o descubrimientos de vulnerabilidades como normalmente sucede en empresas e instituciones. Por esto mismo, es importante que se construyan espacios como RootedCON, que se ha convertido en el lugar para aunar nuestras fuerzas ha concluido Sanz.

Espacio para compartir conocimiento y desvelar vulnerabilidades

Desde responsables de la ciberseguridad en empresas líderes hasta representantes de Fuerzas y Cuerpos de Seguridad del Estado e instituciones públicas han estado presentes en el evento.

Con ello, multitud de profesionales han podido realizar demostraciones de casos prácticos, puesto en marcha novedosas herramientas para luchar contra los cibercriminales y hecho público de forma inédita vulnerabilidades descubiertas en sistemas.

Entre algunos de los casos más comentados, se encuentra por ejemplo el presentado por Antonio Vázquez y Jesús María Gómez, de la empresa gallega Tarlogic Security, nombrada por la propia empresa como BlueTrust. Dicha investigación demuestra vulnerabilidades en conexiones Bluetooth que permiten a potenciales atacantes interferir en las redes de dispositivos que estén comunicándose a través de este protocolo, pudiendo extraer datos personales e informaciones de quién se conecta con quién y otros detalles.

Esta edición, además, de la mano de una serie de colaboradores que han nutrido el congreso con diversos contenidos: Criptored, Red Temática Iberoamericana de Criptografía y Seguridad de la información; ProtAAPP, comunidad de profesionales españoles de instituciones públicas interesados en seguridad informática; Hacktricks, comunidad de referencia internacional en el mundo hacker; Securiters, proyecto de divulgación de seguridad informática; e, ISACA Madrid, asociación sin ánimo de lucro que trabaja para contribuir a la calidad y excelencia del Gobierno Corporativo y Auditorías Internas de las Tecnologías de la Información y Comunicaciones.