Resultados de la búsqueda "hacker"

Sophos desvela las tendencias en ciberseguridad para el próximo año - 21/11/2018

Hack&Beers, que hicieron demostraciones en directo de ciberataques. Asimismo, tuvo lugar una mesa redonda en la que se profundizó sobre últimas amenazas en sectores estratégicos como la banca

Entrevista a María Gutiérrez, directora de Ciberseguridad de Fujitsu - 27/06/2017

hackeen todos los elementos de nuestra casa (persianas, luz, nevera ) e incluso los semáforos, farolas y cualquier elemento de nuestro entorno? Que te roben el dinero, es malo, pero lo importante

Las organizaciones emplearán más automatización para combatir las ciberamenazas en 2019 - 23/11/2018

hacker y un black hat caerá drásticamente. Enjambres a la carta: La capacidad de subdividir un enjambre en diferentes tareas para lograr un resultado deseado es muy similar a la forma

Bombas y compresores: aplicación en la nube - 16/11/2018

hacker accedió al sistema que controla las bombas de agua residual en una ciudad importante de Alemania. Por suerte, el sistema de control lo bloqueó. La compañía BASF se muestra

María Campos, nueva VP sales worldwide key account, MSSP y telcos de Panda Security - 12/06/2018

hacker, atacantes externos e internos. La oportunidad de formar parte de este proyecto justo en el momento en que Panda hace gala de una tecnología tan disruptiva, avanzada y diferenciada

Las amenazas a las que se enfrentan los sistemas de transporte inteligente - 12/02/2018

hacker comprometido. Los ataques de ransomware, el robo de datos encubiertos, los ataques DDoS (denegación de servicio) y los conflictos de información en general son todos riesgos muy reales. Los paneles

Soluciones de sistema inteligentes de Engel en la feria NPE 2018 - 02/05/2018

Hack Formenbau (Alemania), mientras que Hekuma, también de Alemania, es responsable de la automatización. En la feria se presentará una célula de fabricación totalmente automatizada con el diseño modular HEKUflex

Manzasport y Paquito Navarro se unen para crear nuevas pistas de pádel - 17/04/2018

Hack y polo de competición del jugador. Como no podía ser de otra forma las 2 pistas de pádel Paquito Navarro contarán con materiales de última generación y de alta

Stephen Curry y Under Armour lanzan la nueva zapatilla Curry 5 - 22/05/2018

hackeado el manejo de balón, la distancia de tiro y, en opinión de algunos, incluso se ha cargado el propio juego. Decían que no era ni tan alto ni tan fuerte

La cibeseguridad, a debate en las Jornadas de Gerencia de Riesgos y Emergencias - 05/06/2018

hacker aislado en su habitación intentando romper sistemas de seguridad. Se trata de empresas potentísimas, con programas informáticos muy sofisticados, que realizan ataques masivos en busca de una vulnerabilidad. Y cada

DES2018 recibió a 20.974 visitantes de 51 países - 31/05/2018

hacker y experto en ciberseguridad corporativa está especialmente preocupado por la falta de protección, las dificultades de la sociedad para absorber la vertiginosa evolución de la tecnología y el incremento

El futuro de la economía circular: tecnologías innovadoras, estrategias efectivas - 06/07/2018

Hack. Conceptos completos de reciclaje a través de tecnologías de reciclaje innovadoras Erema está comprometida con la calidad y la transparencia de procesos desde una etapa muy temprana. Por ejemplo

Los ataques a los operadores siempre perjudican a sus clientes - 06/11/2017

hacker para atacar son muchas y muy variadas, desde aprovechar la mala configuración de un equipo -¡Piensa en todos los dispositivos que hay conectados a Internet!-, hasta las redes de acceso

Entrevista a Marina Benito, responsable de Estrategias y Operaciones Blockchain de Juben Asesores Sector Energético - 26/07/2018

hackeada, elevando de esta manera los niveles de confianza de las empresas, posibles inversores y ciudadanos que tienen en cuenta para sus decisiones los datos declarados por los agentes sectoriales

Entrevista a Tim Biddulph, Head of Product Management en Hanwha Techwin Europe - 14/10/2016

hacker utiliza contraseñas, entre otras cosas, para conseguir acceder a una cámara de forma malintencionada. Los incidentes relacionados con esta práctica tienen implicaciones económicas y sociales, pero si el sector

¿Quién es el responsable de un ciberataque? - 20/07/2017

hacker? ¿Quién es el responsable de un ciberataque? Miguel Ángel García Matatoros, director general en Blue Telecom Consulting La parte positiva de sufrir un ciberataque, si la hay, es que nos ayuda

Ingecom firma un acuerdo con Terafence para distribuir sus soluciones en Iberia - 21/03/2018

hackearan cámaras de seguridad con ataques DDoS, cualquier escenario es posible y tenemos que estar atentos. Gracias a Terafence podremos conseguir dar respuesta a este nuevo panorama. Terafence viene a sumarse

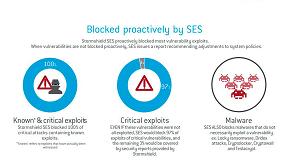

Prueba de producto: Stormshield Breach Fighter - 06/06/2018

hackear un sistema. Los exploits no se detectan por los antivirus al usar vulnerabilidades de aplicaciones perfectamente legales. Mediante el uso de estos exploits, se puede conseguir incluso acceso remoto

Expo F incluirá un taller de DIY y actividades de fabricación digital - 03/04/2018

Hacker Spaces. Hotsko fundó la Asociación EcoStudio en 2011 para promover la educación y el desarrollo de los recursos humanos ofreciendo experiencias en tecnología emergente, pensamiento de diseño y ciencias

La unión de Bosch y Genetec ofrece una de las mejores soluciones de seguridad de datos - 16/03/2018

hacker encuentre un solo eslabón débil, desde el exterior o, como es más habitual, desde el interior, en una red de vigilancia, para obtener acceso a un sistema de datos